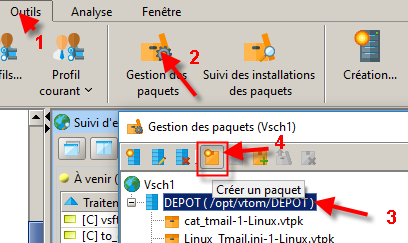

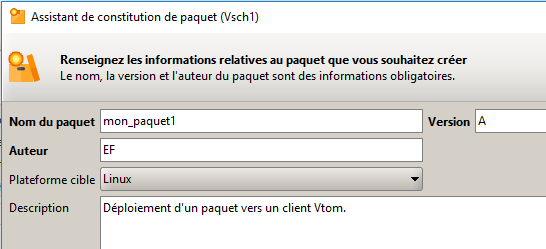

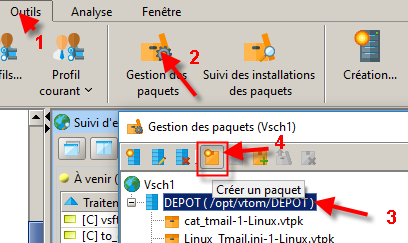

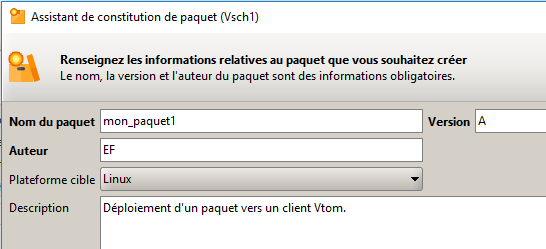

Création d’un paquet

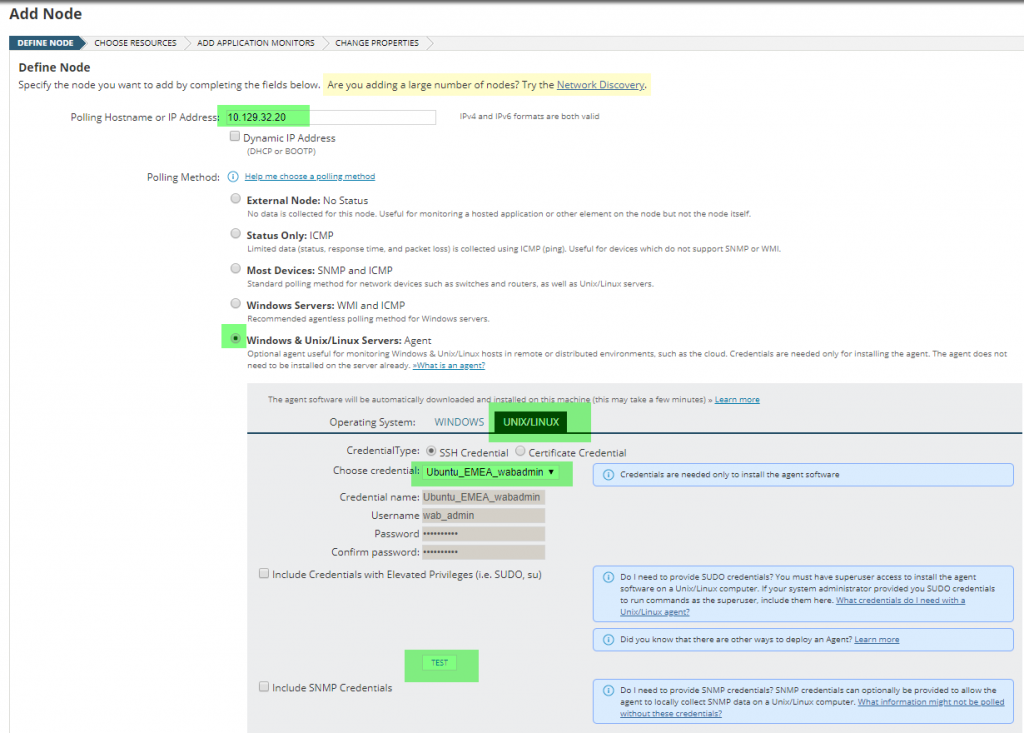

choisir la bonne plateforme : Windows / Linux

[Suivant]

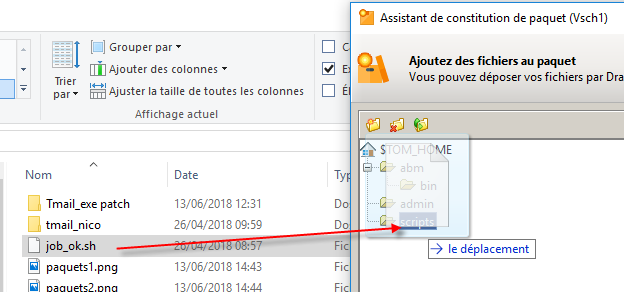

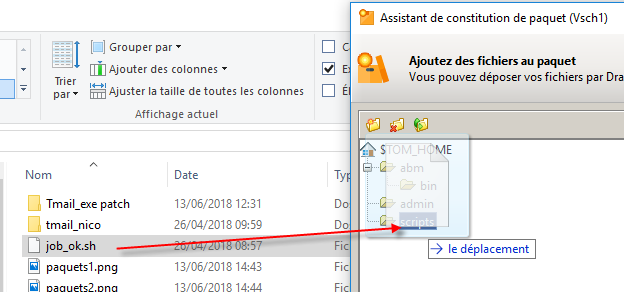

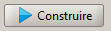

Glisser déposer le fichier à envoyer dans l’arborescence du paquet.

Il faut impérativement envoyer un fichier qui peut être job_ok.sh dans scripts.

Dans l’exemple le fichier job_ok.sh est deposé dans $TOM_HOME/scripts

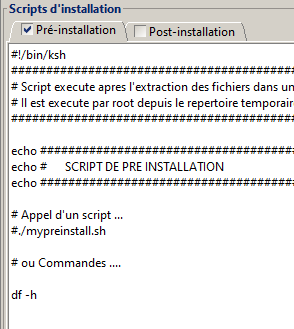

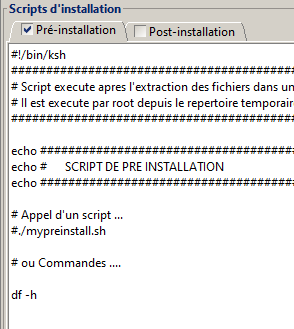

Il est possible d’exécuter des commandes Pré et/ou Post-installation

Exemple :

#pré-install

if [ -f « $TOM_BIN/tmail » ]

then

mv $TOM_BIN/tmail $TOM_BIN/tmail.old

fi

#post-install

if [ -f « $TOM_BIN/tmail » ]

then

chown vtom:vtom $TOM_BIN/tmail

chmod 755 $TOM_BIN/tmail

fi

Dans l’exemple on a juste ajouter un « df -h »

puis fermer la fenêtre si tout est OK.

puis fermer la fenêtre si tout est OK.

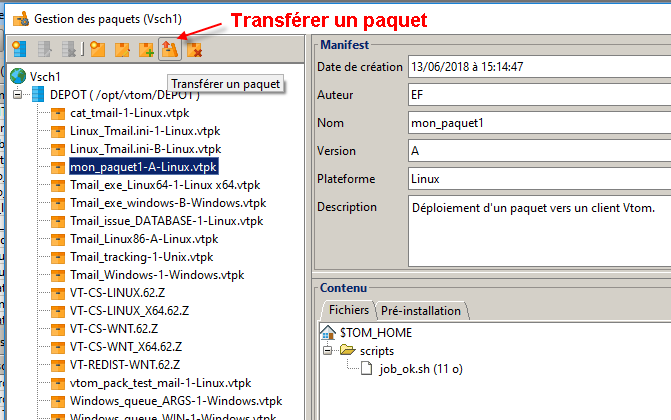

On peut ensuite déployer le paquet sur un (plusieurs) client(s).

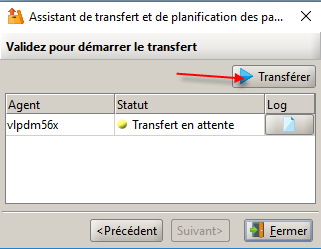

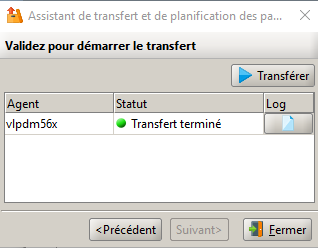

Transfert du paquet

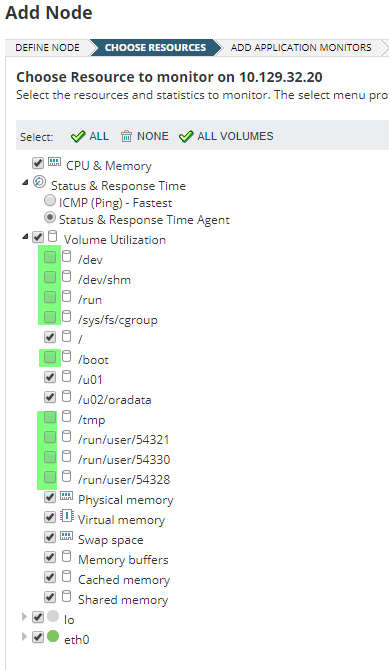

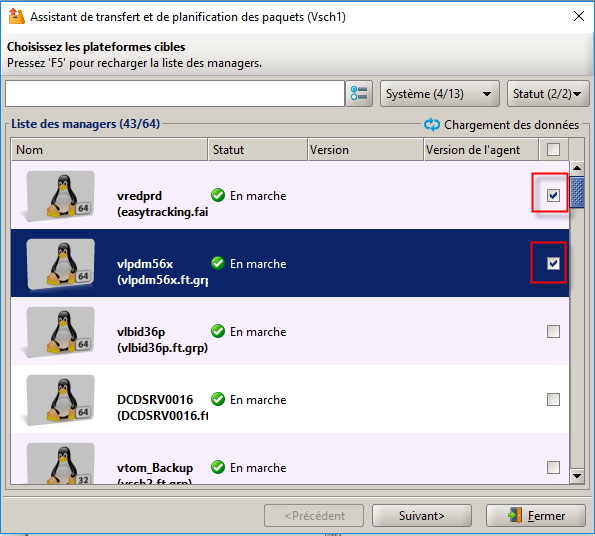

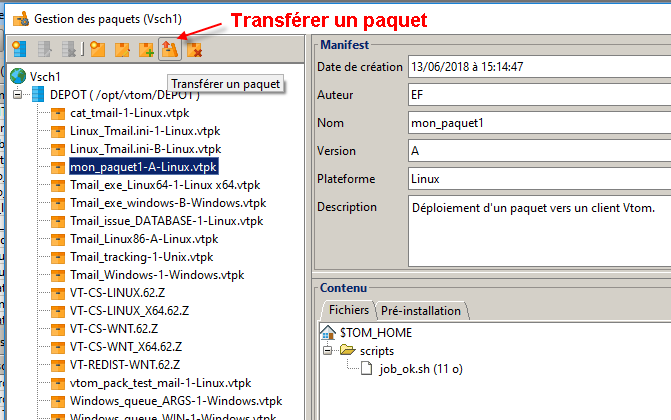

choisir le(s) serveur(s) cible.

Puis [Suivant]

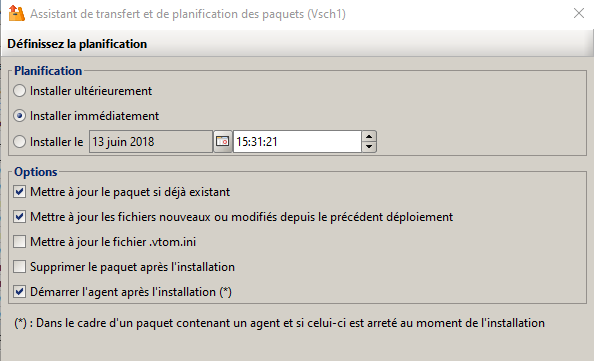

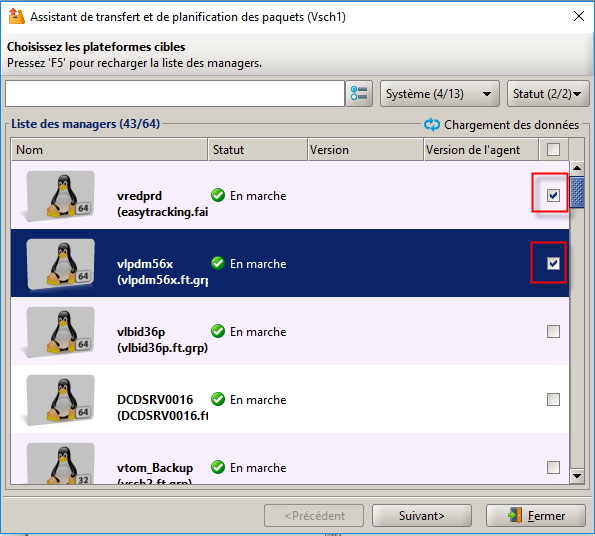

Il est possible de planifier le déploiement et /ou décocher des options.

Puis [Suivant]

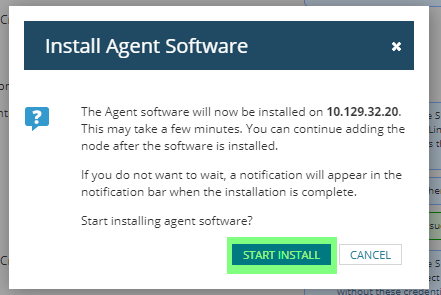

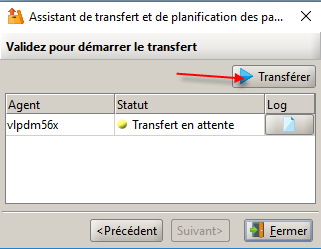

Lancer le Transfert

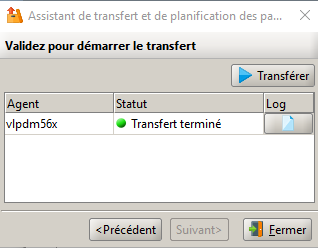

Quand le transfert est terminé correctement le statut passe vert.

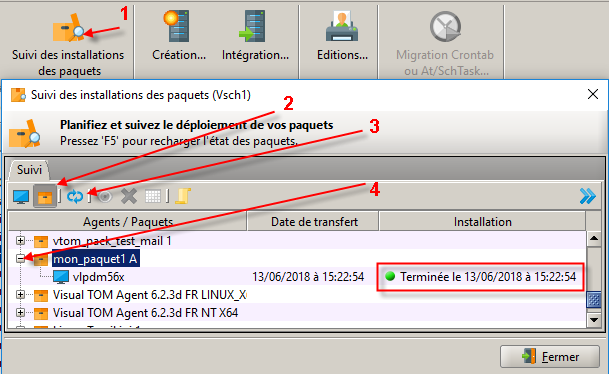

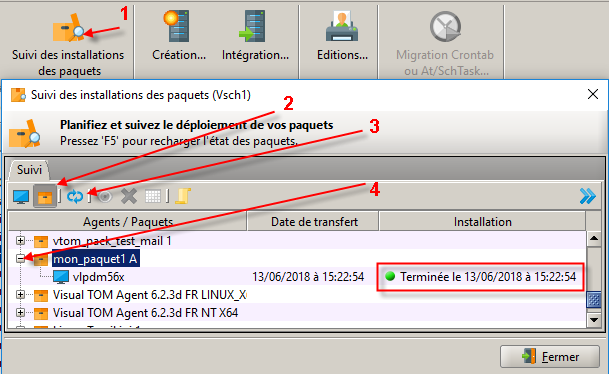

Suivi des installations.

En cliquant sur l’installation on obtient l’historique des exécutions, logs de déploiement.

Dans le log on trouve le résultat de notre commande df -h exécutée en pré-installation :

Exécution du script de pré-installation.

stdout>

stdout>

stdout>

stdout> Filesystem Size Used Avail Use% Mounted on

stdout> /dev/sda2 20G 5.1G 14G 27% /

stdout> devtmpfs 102G 108K 102G 1% /dev

stdout> tmpfs 102G 32M 102G 1% /dev/shm

stdout> /dev/sdb1 2.5T 546G 1.8T 24% /data

stdout> /dev/sda4 40G 387M 37G 2% /exploit

stdout> /dev/sda3 40G 18G 21G 47% /soft

stdout> netfiler1.ft.grp:/TCPRDDISTRIB 190G 104G 87G 55% /soft/distrib

Script de pré-installation exécuté avec succes.