Linux

for f in *.jpl_; do mv — « $f » « ${f%.jpl_}.jpl »; done

Windows

rename *.jpl_ *.jpl

Un site utilisant WordPress

Linux

for f in *.jpl_; do mv — « $f » « ${f%.jpl_}.jpl »; done

Windows

rename *.jpl_ *.jpl

Accédez à la page de téléchargement PuTTY, téléchargez le programme d’installation MSI et exécutez-le pour installer et configurer leurs utilitaires. Vous pouvez également télécharger psftp.exe et puttygen.exe dans un répertoire de votre PATH.

Téléchargez une clé privée sur votre système Windows ou générez une nouvelle clé à l’aide de puttygen. Enregistrez-le dans un répertoire de votre choix, par exemple :

C:\putty\id_rsa.ppk.

Si nécessaire, ajoutez votre clé publique à ~ / .ssh / authorized_keys sur le serveur distant.

Testez la connexion à partir de la ligne de commande en utilisant les lignes suivantes :

drive:\> psftp -v -i "[drive]:\putty\id_rsa.ppk" [user]@[remote] Using username "[user]" The server's host key is not cached in the registry ... Store key in cache? (y/n) y Remote working directory is /home/user psftp> ls psftp> quit

where:

[drive] Is the drive on which the private key is saved.

[user] Is your user ID.

[remote] Is the name of your remote server.

Vous ne devriez pas être invité à entrer un mot de passe ou une phrase secrète. Cependant, si vous ne vous êtes pas déjà connecté au serveur, vous serez invité à stocker la clé dans le cache. Répondez y et vous ne serez plus invité à le faire. Vous devez le faire pour que le serveur DataMigrator ne reçoive pas cette invite.

Dans votre PATH, créez un fichier appelé sftp.bat avec les lignes suivantes:

@echo off psftp -i "[drive]:\putty\id_rsa.ppk" %1 %4 %5 %6 –batch

where:

[drive] Is the drive on which the private key is saved.

Dans ce chapitre, nous allons étudier différentes méthodes pour transférer des fichiers d’une machine à une autre via le protocole SSH. Il existe en effet plusieurs manières de faire pour échanger des fichiers en utilisant SSH :

Le plus souvent, SCP est SFTP sont utilisés, SSHFS correspond à des besoins plus précis et spécifiques. Mais nous allons voir tout cela ensemble. C’est partie ! 🙂

SCP est le nom d’une commande fournis par le paquet « openssh–client« . La commande permet de façon très simple d’échanger des fichiers et des dossiers entre un client SSH et un serveur SSH.

L’utilisation de la commande SCP permet de rapidement prendre et envoyer des fichiers en ligne de commande entre machines Linux.

Nous allons ici utiliser la même structure de commande que la commande « cp » sous Linux qui permet de copier un fichier. SCP prend en effet le modèle de « cp » pour son utilisation basique.

Prenons le schéma suivant, il est souvent plus facile de visualiser les flux réseau ainsi :

On dispose donc de deux machines sous Linux, avec chacune leur arborescence.

Envoi d’un fichier via SSH en utilisant SCP

Si je suis sur la Machine mickael et que je souhaite envoyer le fichier /home/mickael/data/Fichier2 dans le répertoire /var/www du serveur Linux, je vais utiliser la commande suivante :

scp /home/mickael/data/Ficher2 root@192.168.10.131:/var/www/

Quelques explications, vous allez voir, ce n’est pas si complexe que cela

Ici, on retrouve la structure de la commande « cp » dans laquelle on spécifie la source, puis la destination. Entre les deux, on peut voir « root@192.168.10.131 :« .

En effet, étant donné que l’on souhaite envoyer le fichier en question sur une autre machine, il faut bien spécifier son IP, de plus, si l’on passe par SSH, il faut s’authentifier. On va donc se logguer en root sur notre machine distante pour y déposer notre fichier. Le « : » permet de spécifier le chemin dans la machine distante. S’il n’est pas spécifié, les fichiers atteriront dans le dossier par défaut de l’utilisateur : la home. (/root pour l’utilisateur root, /home/user pour l’utilisateur « user« , etc.).

Note : Il faut bien sûr être certain que le chemin de destination existe sur la machine de destination. Dans le cas contraire, nous obtiendrons une erreur de la part de SSH.

Téléchargement d’un fichier via SSH en utilisant SCP

Si l’on souhaite effectuer l’opération inverse, c’est-à-dire télécharger un fichier du serveur Linux vers la Machine mickael alors que l’on se trouve sur cette même Machine Mickael, c’est aussi possible. Il faut pour cela connaître à l’avance le chemin et le nom du fichier à télécharger puis utiliser scp de cette façon :

scp root@192.168.10.131:/var/www/Fichier2 /home/mickael/data/

Ici, on retrouve exactement la même construction que notre précédente commande mais nous avons inversé l’ordre des chemins. Cela parce que la source doit toujours se trouver avant la destination. On spécifie à nouveau l’utilisateur avec lequel se connecter en SSH sur l’IP distante et le chemin sur le serveur distant. On précise ensuite le dossier local dans lequel nous souhaitons entreposer les fichiers téléchargés.

Transfert de dossier : utilisation de la récursivité

Ici, nous n’avons pour l’instant téléchargé et envoyé qu’un fichier unique. Cela est pratique mais peut devenir long si l’on souhaite envoyer tout un dossier avec plusieurs fichiers à l’intérieur. La commande SCP nous offre en fait la possibilité de faire une copie distante avec de la récursivité.

Le fait qu’une action soit récursive veut simplement dire que si des sous-éléments de l’élément visé sont présents, l’action s’effectuera également sur eux.

Autrement dit si on décide de copier un répertoire via SCP, les fichiers de ce répertoire seront également copiés et réorganisés de la même façon chez la machine cible. Il faut pour cela ajouter l’option « -r » juste après « scp« , exemple :

scp -r /home/mickael/data/ root@192.168.10.131:/var/www/

En suivant notre schéma initial, les fichiers « Ficher1« , « Fichier2 » et « Fichier3 » vont tous trois être transférés, et cela à l’aide d’une seule commande, pratique n’est-ce pas ?

D’ailleurs lors d’un transfert, nous pouvons voir la liste des fichiers transférés :

Une petite précision concernant la situation dans laquelle le port du serveur SSH n’est plus le port par défaut (22), c’est une configuration que nous avons étudié lors de la configuration d’OpenSSH. Quand le SSH est changé, l’application ne peut naturellement pas le devenir car elle vise par défaut le port 22. Il faut donc spécifier à SCP le port sur lequel aller discuter, cela se fait via l’option « -P« , à spécifier avant la source et la destination :

scp -r -P 7256 /home/mickael/data/ root@192.168.10.131:/var/www/

Utilisation d’un client Windows

Si votre client est un Windows, vous pouvez utiliser le logiciel WinSCP qui se chargera de faire le même type de transfert avec une interface graphique.

Vous pouvez trouver WinSCP, qui porte d’ailleurs bien son nom, sur son site officiel : http://winscp.net/eng/download.php .

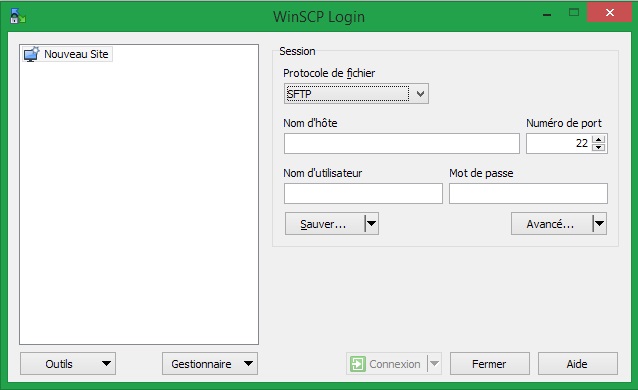

Après avoir démarré le logiciel (et l’avoir installé s’il s’agit de la version non portable) vous verrez apparaître cette fenêtre :

Ici, on retrouve une configuration un peu comme celle de Putty sous Windows, on peut y spécifier l’IP ou le nom de notre serveur cible, son port, le nom d’utilisateur et son mot de passe. Vous retrouverez également en haut le champ » Protocole de fichier ». En effet, WinSCP permet de gérer les transferts en SCP, mais également en SFTP (que nous verrons juste après) et en FTP, dans cette liste de sélection, choisissez donc « SCP » :

On pourra ensuite cliquer sur « Connexion » pour lancer la connexion. On se retrouvera alors avec une fenêtre comme celle-ci :

Ici, on peut apercevoir l’arborescence de mon client Windows à gauche, et l’arborescence de mon serveur Linux à droite, avec la possibilité de simplement glisser/coller des fichiers entre les deux, le tout de manière sécurisée grâce au SSH !

Comme vous le voyez, WinSCP vous propose de nombreuses options comme des raccourcis, des enregistrements de session, etc. Mais ce n’est pas l’objet de ce cours, il fait néanmoins partie de la boite à outils d’un bon administrateur système. 😉

SFTP (Secure FTP), qui comme son nom l’indique est un dérivé du protocole « FTP » (File Transfert Protocol), permet lui aussi de transférer des fichiers d’une machine Linux à une autre de façon très simple.

SFTP est une extension du protocole SSH, plus techniquement un « sub–system« , on peut le voir rapidement dans le fichier de configuration d’OpenSSH :

subsystem sftp /usr/lib/openssh/sftp-server

On peut décrire le SFTP comme l’encapsulation du protocole FTP dans une « couche » sécurisée qu’est SSH. Autrement dit, en SFTP, client et serveur dialoguent en FTP mais utilisent SSH pour faire transiter les paquets, ce qui permet de sécuriser l’utilisation du FTP.

En effet, le FTP est un protocole ancien qui n’a pas été conçue à la base avec une pensée pour la sécurité. Il fait passer les informations (identifiants et fichier) en clair sur le réseau ! SSH permet alors de sécuriser l’utilisation du FTP en chiffrant les échanges entre les machines.

En l’état, il existe peu de différence entre utiliser SCP ou SFTP. Avec un client comme WinSCP sous Windows, l’effet sera exactement le même et l’utilisation aussi. Vous n’aurez qu’à choisir « SFTP » au lieu de « SCP » lors du remplissage des informations de connexion.

Sous Linux, en tant que client, la commande « sftp » s’utilise exactement comme la commande « scp« , celle que nous avons vu plus haut.

SSHFS signifie « SSH File System« , il s’agit ici d’une notion un peu plus avancée que du simple transfert de fichier comme SCP ou SFTP puisque SSHFS va nous permettre de monter un répertoire d’une machine Linux sur une autre, de la même manière que l’on peut monter un répertoire SMB entre deux machines.

Quelle différence entre monter un répertoire et copier un fichier ?

Monter un répertoire va permettre à la machine cliente de voir un répertoire en temps réel alors que celui-ci se situe sur la machine distante. Si une modification est effectuée sur ce répertoire, le client le verra instantanément et il pourra agir dessus comme s’il s’agissait d’un répertoire local. Dans le cas de SSHFS, l’échange qui permet la lecture et l’écriture sur le répertoire est fait sur le réseau en utilisant le protocole SSH.

Cela peut être encore un peu flou pour le moment, dans ce cas-là, rien ne vaut la pratique ! Reprenons notre schéma :

Ici, en me situant sur le « Serveur Linux« , je voudrais avoir accès en permanence au dossier « /home/mickael/data » de « Machine mickael« . Je souhaite donc monter ce répertoire distant en local, admettons dans /mnt/data. Je dois commencer par installer SSHFS sur mes deux machines Linux, pour l’installer sous Debian 8 :

apt-get install sshfs

Pour l’installer sous CentOS 7 :

rpm -Uvh http://dl.fedoraproject.org/pub/epel/7/x86_64/e/epel-release-7-5.noarch.rpm

yum install fuse-sshfs

C’est ensuite très simple, si l’on souhaite monter le répertoire « /home/mickael/data » de la machine de Mickael sur le serveur, on va, depuis le serveur, exécuter les commandes suivantes :

mkdir /mnt/data

sshfs mickael@192.168.10.1:/home/mickael/data /mnt/data

Plus clairement, je demande à monter le répertoire /home/mickael/data de la machine 192.168.10.1 dans mon répertoire local /mnt/data, le tout en m’authentifiant en tant que « mickael » sur la machine distante. Attention, il ne s’agit pas d’une copie, si je démonte le répertoire /mnt/data, les données ne seront plus présentes.

Dès lors, quand on se rend sur le répertoire local /mnt/data, on pourra voir en direct le contenu du répertoire /home/mickael/data distant, et mieux encore, on pourra y ajouter, supprimer ou modifier des fichiers et dossiers à volonté étant donné que le répertoire est monté. Si vous avez du mal à saisir le concept, je vous recommande de tester cela entre deux machines Linux, cela devient tout de suite plus clair !

D’ailleurs, si vous utilisez la commande « mount » qui permet sous Linux de visualiser les points de montage présents, on pourra clairement voir notre montage SSHFS :

mickael@192.168.10.131:/home/mickael/data on /mnt/data type fuse.sshfs (rw,nosuid,nodev,relatime,user_id=0,group_id=0)

Une fois nos opérations terminées, il est recommandé de démonter le montage effectué. C’est-à-dire de couper la liaison SSHFS entre les deux machines. Pas d’inquiétude, cela ne changera rien aux modifications faites étant donné qu’elles sont faites en direct. Pour ce faire, utilisez la commande « umount » et précisez le répertoire de montage local :

umount /mnt/data

Nous avons vu dans ce chapitre les différentes façons dont SSH peut être utilisé pour effectuer des transferts de fichier, ce sont des techniques très souvent utilisées lors de l’administration d’un système contenant des serveurs Linux, notamment quand ceux-ci sont distants comme les serveurs hébergés chez des grands hébergeurs. Nous allons dans le prochain chapitre étudier les possibilités qu’offre SSH concernant le X11 Forwarding.

Fatal error: Certificate verification: Not trusted

Ajouter : set ssl:verify-certificate no

dans le fichier /etc/lftp.conf

ou

/.lftprc qui n’impactera que votre utilisateur (pas testé)

Laisser les valeurs par défaut

Sur wctsrv0134

cd /root/.ssh/ root@wctsrv0134:/exploit/scripts# ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/root/.ssh/id_rsa): [entrée] LAISSER LA VALEUR PAR DEFAUT Enter passphrase (empty for no passphrase): [entrée] Enter same passphrase again: [entrée] Your identification has been saved in /root/.ssh/id_rsa_vtom_main. Your public key has been saved in /root/.ssh/id_rsa_vtom_main.pub. The key fingerprint is: SHA256:c29bbI+32cezIzf97+W75tGjinKSBOjpEW3W1rPRF68 root@wctsrv0011 The key's randomart image is: +---[RSA 2048]----+ | | | . | | o . . . o | | o = o + . . . | | . = o S = . . | | + . + . E .| | . . . . o +++| | . + … =.X@| | +. .o.*X^| +----[SHA256]-----+

root@wctsrv0134:/exploit/scripts# cd /root/.ssh/ root@wctsrv0134:~/.ssh# ll total 32 drwx------ 2 root root 4096 Oct 4 14:00 ./ drwx------ 8 root root 4096 Oct 4 11:33 ../ -rw------- 1 root root 0 Feb 12 2019 authorized_keys -rw------- 1 root root 668 Oct 4 11:39 id_dsa -rw------- 1 root root 605 Oct 4 11:39 id_dsa.pub -rw------- 1 root root 1675 Oct 4 14:00 id_rsa -rw-r----- 1 root root 397 Oct 4 14:00 id_rsa.pub -rw-r--r-- 1 root root 5096 May 15 13:31 known_hosts root@wctsrv0134:~/.ssh# cp id_rsa.pub /home/vtom/.ssh/ root@wctsrv0134:~/.ssh# cd /home/vtom/.ssh/ root@wctsrv0134:/home/vtom/.ssh# ll total 32 drwx------ 2 vtom vtom 4096 Oct 4 14:19 ./ drwxr-x--x 11 vtom vtom 4096 Sep 10 16:47 ../ rw------- 1 vtom vtom 397 May 15 16:08 authorized_keys -rw------- 1 vtom vtom 668 Oct 4 14:02 id_dsa -rw------- 1 vtom vtom 1679 May 15 16:01 id_rsa -rw-r----- 1 vtom vtom 397 May 15 16:01 id_rsa.pub -rw-r----- 1 root root 397 Oct 4 14:19 id_rsa.pub -rw-r--r-- 1 vtom vtom 3540 May 17 07:53 known_hosts

root@wctsrv0134:/home/vtom/.ssh# chown vtom:vtom id_rsa.pub root@wctsrv0134:/home/vtom/.ssh# chmod 600 id_rsa.pub root@wctsrv0134:/home/vtom/.ssh# ll total 32 drwx------ 2 vtom vtom 4096 Oct 4 14:19 ./ drwxr-x--x 11 vtom vtom 4096 Sep 10 16:47 ../ -rw------- 1 vtom vtom 397 May 15 16:08 authorized_keys -rw------- 1 vtom vtom 668 Oct 4 14:02 id_dsa -rw------- 1 vtom vtom 1679 May 15 16:01 id_rsa -rw-r----- 1 vtom vtom 397 May 15 16:01 id_rsa.pub -rw------- 1 vtom vtom 397 Oct 4 14:19 id_rsa.pub -rw-r--r-- 1 vtom vtom 3540 May 17 07:53 known_hosts

root@wctsrv0134:~/.ssh# su - vtom vtom@wctsrv0134:~/.ssh# cd /home/vtom/.ssh/ vtom@wctsrv0134~$ ssh-copy-id -f -i id_rsa.pub wctsrv0135 /usr/bin/ssh-copy-id: INFO: Source of key(s) to be installed: ".ssh/id_rsa.pub" WARNING: Unauthorized access to this system is forbidden and will be prosecuted by law. By accessing this system, you agree that your actions may be monitored if unauthorized usage is suspected. Ubuntu 18.04.1 LTS Number of key(s) added: 1 Now try logging into the machine, with: "ssh 'wctsrv0135'" and check to make sure that only the key(s) you wanted were added.

vtom@wctsrv0134:~$ ssh wctsrv0135

WARNING: Unauthorized access to this system is forbidden and will be

prosecuted by law. By accessing this system, you agree that your actions

may be monitored if unauthorized usage is suspected.

Ubuntu 18.04.1 LTS

vtom@wctsrv0135:~$

—–> OK

sources : https://www.microlinux.fr/cle-ssh/

Copier le fichier id_rsa.pub sur les autres serveurs pour une authentification sans pwd.

cd /home/vtom/.ssh

ssh-copy-id -f -i id_rsa.pub wctsrv0055

ssh-copy-id -f -i id_rsa.pub wctsrv0056

ssh-copy-id -f -i id_rsa.pub wctsrv0060

… etc…

vim /etc/init.d/boot_start_vtom.sh

su -l vtom -c /opt/vtom/admin/boot_start_client

chmod 755 /etc/init.d/boot_start_vtom.sh

cd /etc/systemd/system/

vim vtom_bdaemon.service

#Allows systemd control of the Backup Service

[Unit]

Description=Agent Vtom

[Service]

Type=forking

ExecStart=/bin/bash -c /etc/init.d/boot_start_vtom.sh

StandardOutput=tty

RemainAfterExit=yes

KillMode=process

[Install]

WantedBy=multi-user.target

chmod 755 vtom_bdaemon.service

cd /etc/systemd/system/multi-user.target.wants

ln -s /etc/systemd/system/vtom_bdaemon.service vtom_bdaemon.service

systemctl start vtom_bdaemon.service

systemctl enable vtom_bdaemon.service

systemctl status vtom_bdaemon.service

Pour connaitre la liste des services démarrés au boot :

systemctl list-unit-files

useradd -m -g sudo admse_efougere

passwd admse_efougere

Voir les parametres du compte

chage -l admse_efougere

Last password change : password must be changed Password expires : password must be changed Password inactive : password must be changed Account expires : never Minimum number of days between password change : 0 Maximum number of days between password change : 99999 Number of days of warning before password expires : 7

Mot de passe permanent :

chage -m 0 -M 99999 -I -1 -E -1 admse_efougere

Last password change : Jun 24, 2019 Password expires : never Password inactive : never Account expires : never Minimum number of days between password change : 0 Maximum number of days between password change : 99999 Number of days of warning before password expires : 7

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| « SOMMET « | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

(exemple PDTB6)

Renvoyer les dumps de /exploit/dumps vers /data2/dumps

mkdir /data2/dumps

chown ora112:oinstall dumps/

mv /exploit/dumps/* /data2/dumps/.

cd /exploit/

ln -s /data2/dumps dumps

https://www.whatismyip.com/fr/

https://www.whatismyip.com/fr/

tic, tac, hyde, arlequin, pong

cp /etc/resolv.conf /etc/resolv.conf.old

vim /etc/resolv.conf

domain ft.grp

search ft.grp faiveleytransport.local faiveley.com wabtec.com

nameserver 10.20.112.147

nameserver 10.20.112.64

nameserver 10.20.112.22

nameserver 10.1.1.224

nameserver 10.1.1.225

nohup: failed to run command ‘/opt/vtom/vtom/bin/vtsgbd’: No such file or directory

nohup: failed to run command ‘/opt/vtom/vtom/bin/vtserver’: No such file or directory

Installer les packs de compatibilité 32 bits.

apt-get install lib32ncurses5 lib32z1

29-09-2017 11:05:41 – Michael Valemberg

connexion ssh sur poste

ssh user:password@host

trouver l’id de la vm

vim-cmd vmsvc/getallvms

creer le snapshat de la vm :

vim-cmd vmsvc/snapshot.create ID NOM_SNAPSNOT

supprimer le snapshop aprés le backup

vim-cmd vmsvc/snapshot.removeall ID

29-09-2017 14:41:36 – Nicolas Lamotte

select v1.name

, v2.name

, v2.dns_name

, V2.IP_ADDRESS

from vcenter.VPXV_HOSTS v1

, vcenter.VPXV_VMS v2

where v1.HOSTID = v2.HOSTID

ifconfig

eno2: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.153.15.50 netmask 255.255.192.0 broadcast 10.153.63.255

inet6 fe80::9657:a5ff:fe54:710d prefixlen 64 scopeid 0x20<link>

ether 94:57:a5:54:71:0d txqueuelen 1000 (Ethernet)

RX packets 30331372 bytes 2055699599 (1.9 GiB)

RX errors 0 dropped 100 overruns 0 frame 0

TX packets 229490189 bytes 348363421184 (324.4 GiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

rechercher la carte eno2

locate eno2

/etc/sysconfig/network-scripts/ifcfg-eno2

cd /etc/sysconfig/network-scripts/

vi ifcfg-eno2

Modifier les lignes suivants : IPADDR=10.153.15.50 (voir IP_range) PREFIX=18

ifdown ifcfg-eno2

ifup ifcfg-eno2

ifconfig

cd /exploit/logs/

grep -r « No data sent : Can not connect (ERR_NOCONN). » /exploit/logs/*.e |cut -d »: » -f1|cut -d ». » -f1|while read F; do ls -1 « $F.e »; done

/opt/vtom/admin/tom_submit.bash: eval: line 27: syntax error near unexpected token `(‘

/opt/vtom/admin/tom_submit.bash: eval: line 27: `echo No data sent : Can not connect (ERR_NOCONN).’

/exploit/scripts/vtom_del_non_vide.sh: line 9: /bin/grep: Argument list too long

/exploit/scripts/vtom_del_non_vide.sh: line 11: /bin/grep: Argument list too long

Il y a trop de fichier à analyser dans le répertoire.

Purger le répertoire

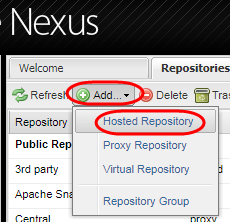

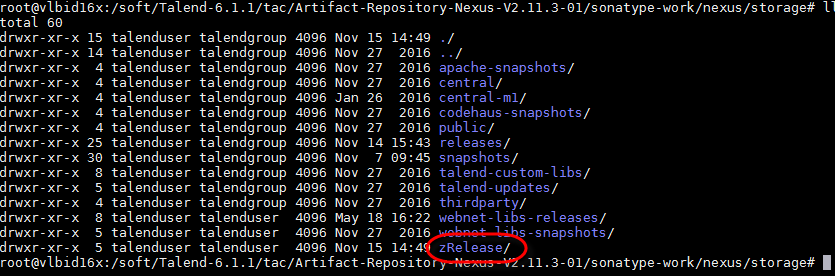

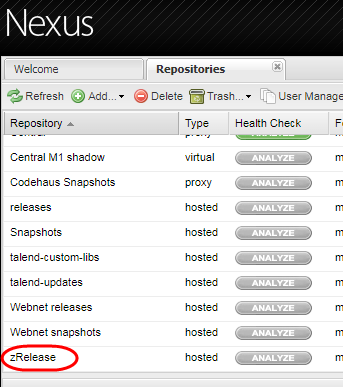

Suite à suppression d’un dossier ou ficher dans Nexus (ex :releases)

La corbeille est dans :

/soft/Talend-6.1.1/tac/Artifact-Repository-Nexus-V2.11.3-01/sonatype-work/nexus/trash

récupérer le fichier ou dossier à restaurer (copy ou move) dans :

/soft/Talend-6.1.1/tac/Artifact-Repository-Nexus-V2.11.3-01/sonatype-work/nexus/storage

Redonner les bons droits au fichier ou dossier (chown -R talenduser talendgroup).

Il faut ajouter le dossier restauré (si c’est un fichier il faut juste l’indexer)

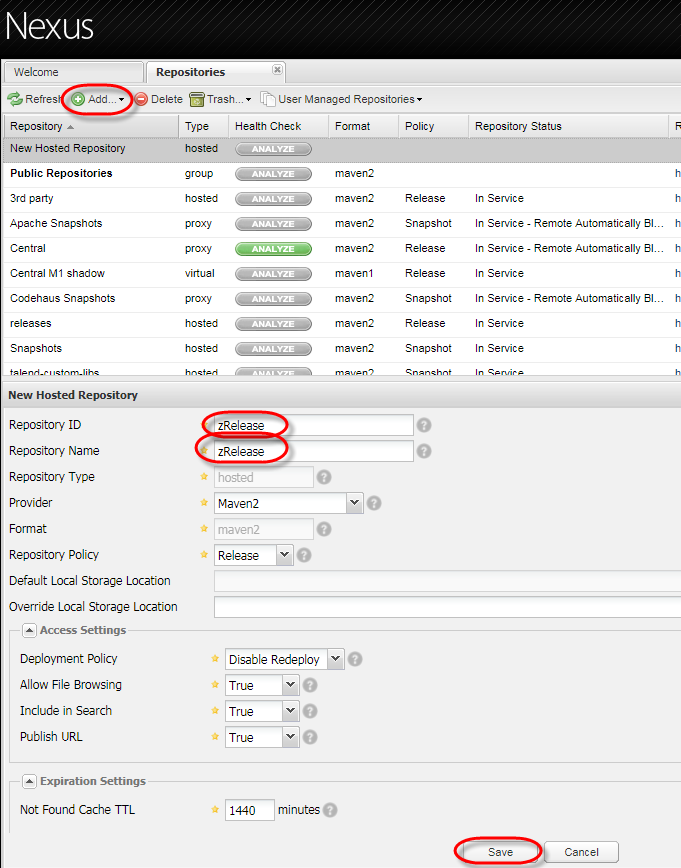

Les dossiers doivent porter le même nom :

sur le serveur :

et via l’IHM :

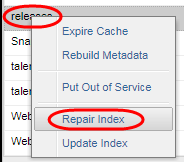

Il faut ensuite reconstruire les index :

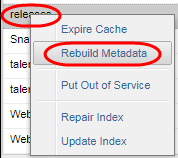

Et les Metadada :

Remplacer les espaces par des _ dans les noms de fichier d’un dossier.

Sous Windows

cd mon_dossier

for /f "delims=" %%a in ('dir /b') do call :cmd "%%a"

exit

:cmd

set fichierbck=%~1

set fichier=%fichierbck: =_%

ren "%fichierbck%" "%fichier%"

Sous Linux

rename 's/[[:blank:]]/_/g' *

Remplacement temporaire

#IFS = field separator, so only accept end of line and not space as filename may contain space

SAVEIFS=$IFS

IFS=$(echo -en "\n\b")

for v_fic in `find ${w_rep_purge}/ -type f -mtime ${w_jour_purge} -name "*.${w_extension}" | grep ${w_grep}`

do

echo " - Suppression du fichier [${v_fic}] ..."

# rm -f ${v_fic}

ls -la ${v_fic}

done

#IFS = restore old filed separator to not changed stand shell comportement

IFS=$SAVEIFS

sleep

sleep amount[units] sleep option

Wait a specified amount of time before executing another command. units may be s (seconds), m (minutes), h (hours), or d (days). The default for units is seconds.

Pb Vtom : Error setuid(500), Resource temporarily unavailable

Le user Vtom passé dans le job n’est pas pris en compte.

PDTB9 root 9316 0.0 0.0 6808 1308 pts/3 S 10:59 0:00 /opt/vtom/abm/bin/bdaemon root 14882 0.0 0.0 108248 1500 pts/3 S 13:17 0:00 \_ -bash /opt/vtom/admin/tom_submit.bash root 14898 0.0 0.0 108248 620 pts/3 S 13:17 0:00 \_ -bash /opt/vtom/admin/tom_submit.bash root 14899 0.0 0.0 100952 468 pts/3 S 13:17 0:00 \_ sleep 60 PDTB4 root 19864 0.0 0.0 6808 1320 ? S Jun09 0:21 /opt/vtom/abm/bin/bdaemon ora112 62072 0.0 0.0 108356 1668 ? S 13:18 0:00 \_ -bash /opt/vtom/admin/tom_submit.bash ora112 62092 0.0 0.0 108356 780 ? S 13:18 0:00 \_ -bash /opt/vtom/admin/tom_submit.bash ora112 62093 0.0 0.0 100952 468 ? S 13:18 0:00 \_ sleep 120

Le nombre de process max sur la machine est insuffisant (nproc).

Modification du fichier /etc/security/limits.d/90-nproc.conf pour augmenter le nombre de process sur la machine pour tous les users

passage de 1024 à 2048

cat /etc/security/limits.d/90-nproc.conf # Default limit for number of user's processes to prevent # accidental fork bombs. # See rhbz #432903 for reasoning. * soft nproc 2048

backup=/backups/${sid_oracle}/cold/

if [ ! -d ${backup} ]; then

mkdir ${backup}

else

rm -f ${backup}*

fi

FILE=/etc/resolv.conf

if test -f "$FILE"; then

echo "$FILE exist"

fi

FILE=/etc/resolv.conf

if [ -f "$FILE" ]; then

echo "$FILE exist"

fi

FILE=/etc/resolv.conf

if [[ -f "$FILE" ]]; then

echo "$FILE exist"

fi

FILE=/etc/resolv.conf

if [ -f "$FILE" ]; then

echo "$FILE exist"

else

echo "$FILE does not exist"

fi